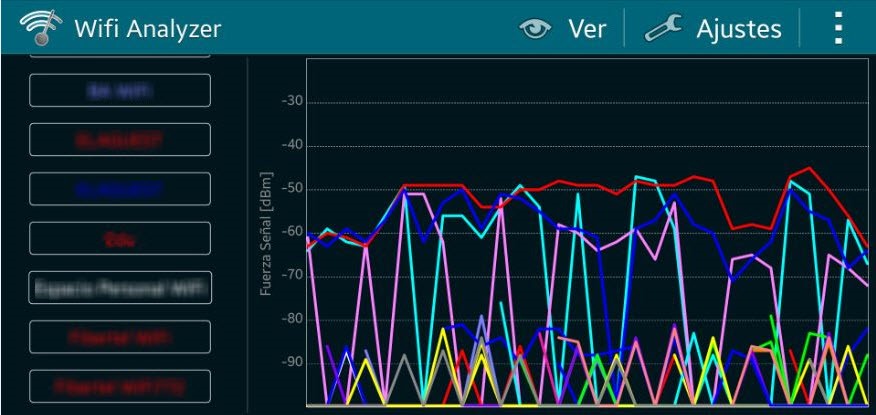

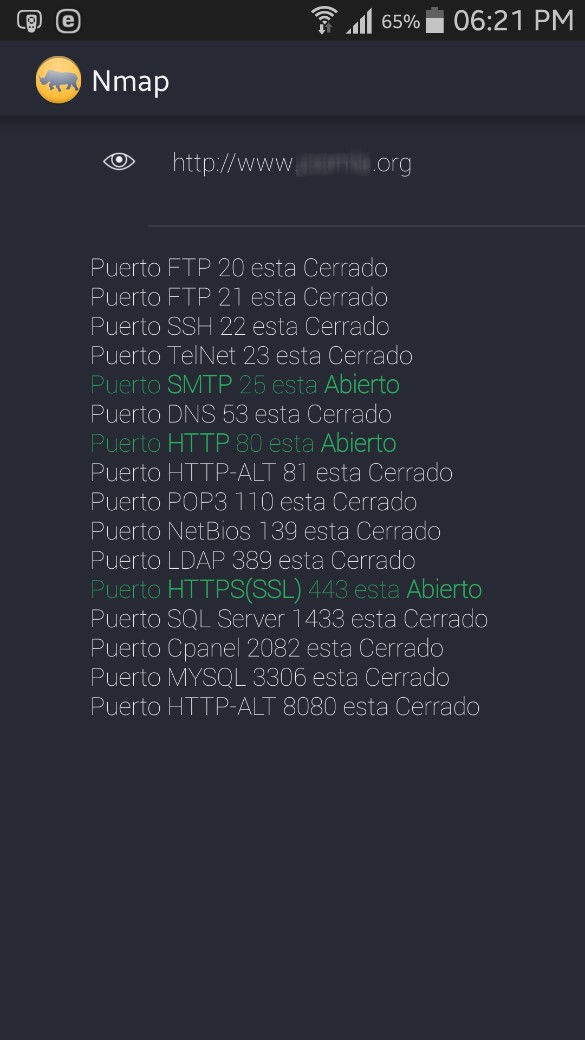

DragonJAR - Seguridad Informática on Twitter: "Dispositivos Android como herramientas para test de penetración http://t.co/gVOwnGEI descargas obligadas para tu dispositivo ;-)" / Twitter

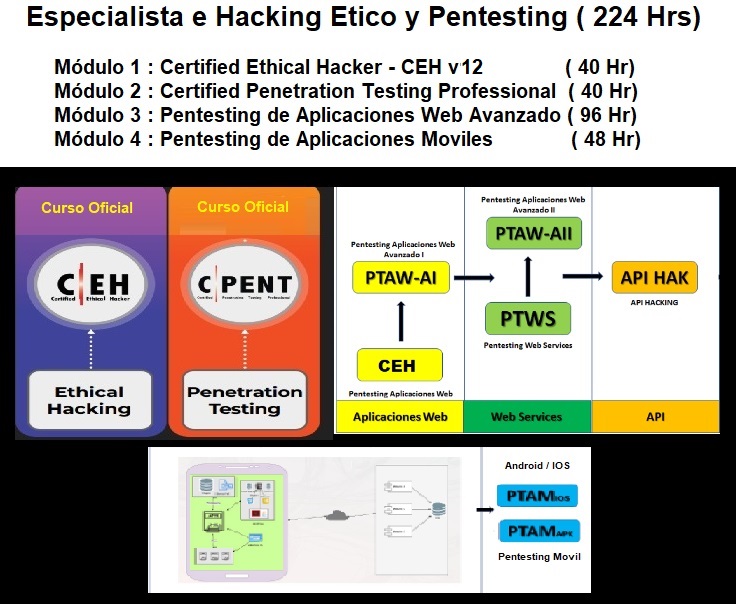

4.2. GUIA TERMUX: ANDROID PHISHING: Hacking de Redes Sociales. (GUIA DE PENTESTING SOLOMONGO™ | Manual de Auditoría de Seguridad Informática ( hacking ético).) : CEH, solomongo: Amazon.es: Libros